Отключение от электроэнергии 17 декабря 2016 года пятой части киевской агломерации вместе с Киевской ГАЭС может быть только “пробой пера” хакеров. Примененное ими вредоносное ПО может автоматизировать массовые отключения электроэнергии по всей стране.

Фактически хакеры создали платформу для будущих нападений. Под угрозой оказались энергосистемы не только Украины, но стран Европейского Союза и США.

К такому выводу пришли эксперты в сфере кибербезопасности из компаний Dragos и ESET. 12 июня они опубликовали подробный отчет на 35 страницах о том, как с технической точки зрения была организована атака на киевскую энергосеть.

Второй случай в истории

Как известно, отключение части киевской энергосети произошло в 23:53 17 декабря 2016 года и длилось один час.

“В результате сбоя автоматики управления подстанцией были полностью обесточены подстанции 330 кВ “Северная” (с. Новые Петровцы) с потерей питания собственных нужд подстанции. В результате были обесточены нагрузки объемом 144,9 МВт ПАО “Киевэнерго” и 58 МВт ОАО “Киевоблэнерго”. Также была обесточена Киевская ГАЭС с потерей питания собственных нужд”, — сообщило ГП “НЭК “Укрэнерго” на своей странице в Facebook.

Среди возможных причин сбоя специалисты “Укрэнерго” рассматривали хакерскую атаку и неисправность оборудования (сбой системы). В компании обещали информировать общественность о результатах “тщательного расследования причин аварии”.

Впрочем, как и в случае с атаками на облэнерго в Прикарпатье, Минфин и Госказначейство, подробной информацией о результатах расследования чиновники не спешат делиться.

Через полгода о деталях атаки написали специалисты американской компании Dragos совместно с коллегами из словацкой ESET. По их данным, атаку на часть киевской энергосети совершила команда хакеров под названием Electrum.

С высокой долей вероятности она связана с хакерами из группы Sandworm, которую подозревают в атаках на облэнерго Украины и работу на спецслужбы России.

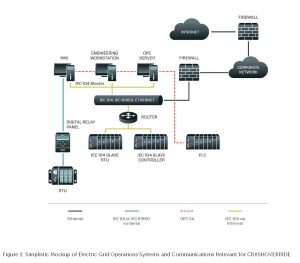

Для атаки группа Electrum использовала вредоносное ПО под названием CrashOverride. Применение CrashOverride — это второй в истории случай применения вредоносного кода, предназначенного для разрушения физических систем. Первый раз в таких целях ПО Stuxnet использовали США и Израиль для уничтожения центрифуг на иранском ядерном обогатительном объекте в 2009 году.

Исследователи считают, что новое ПО на основе CrashOverride может автоматизировать массовые отключения электроэнергии. Вредоносный софт включает в себя взаимозаменяемые подключаемые компоненты.

С их помощью зловредное ПО адаптируется к энергосистемам различных типов, его легко повторно использовать во время атаки на один и тот же объект или одновременно атаковать несколько целей.

Специалисты утверждают, что такой функционал позволяет операторам CrashOverride осуществлять намного более масштабные и продолжительные атаки, чем во время часового киевского блэкаута.